Definition Phishing

Phishing (engl. Password Harvesting Fishing = Passwort Ernte fischen) beschreibt Cyberattacken, die die Identität (persönliche Daten) des Benutzers stehlen.

Zu persönlichen Daten Könnten beispielsweise folgende Informationen zählen:

Zahlungsadressen

E-Commerce-Informationen

Kommunikationsinformationen

Kreditkartendaten

gemeint sein.

Die Methoden des Phishings sind vielfältig. So werden die persönlichen Daten meist unbemerkt an Dritte weitergeleitet. Zum einen durch das Herunterladen von infizierten Anhängen und zum anderen durch „Drive-by-Infection“ bzw. „Drive-by-Download“.

Bei diesen Angriffen erstellen Hacker speziell präparierte Webseiten und optimieren sie für Suchmaschinen. Damit potentielle Opfer zu ihren präparierten Webseiten finden, verschicken Hacker Spam-E-Mails, die Links enthalten und zu diesen vermeintlich seriösen Webseiten führen.

Durch das Verfolgen des präparierten Links gelangt ein unerwünschtes schädliches Programm (auch Malware genannt, wie z. B. Viren oder Trojaner) auf den Benutzerrechner. Durch den Besuch der Webseite und ohne weiteres Zutun des Benutzers werden nun automatisch Inhalte heruntergeladen.

Infizierte Links können außerdem über Anhänge oder Posts (Beiträge von Benutzern) in sozialen Netzwerken verbreitet werden. Damit im Zusammenhang stehen auch Schadsoftwares (ebenfalls unter Malware zusammengefasst), die unbemerkt heruntergeladen werden und dann gezielt den Virenschutz des Benutzers umgehen.

Vorgehen Phishing

Informationen können auch durch exakte Kopien beliebter Webseiten heruntergeladen werden, indem man die persönlichen Daten, wie Pin und Namen, in ein falsches Fenster eingibt. Wenn vertraute Webseiten teilweise oder komplett nachgebaut werden, nennt man das "Spoofing"(Verschleierung einer vertrauten Webseite). Ein besonderes Problem beschreibt des Weiteren das Vorgehen des „Social Engineering“, was die personalisierte und gefilterte Ansprache von potenziellen Opfern, bspw. durch E-Mails, beinhaltet. Die dadurch erhaltenen Daten werden weiterverkauft oder genutzt, um weitere Straftaten zu begehen.

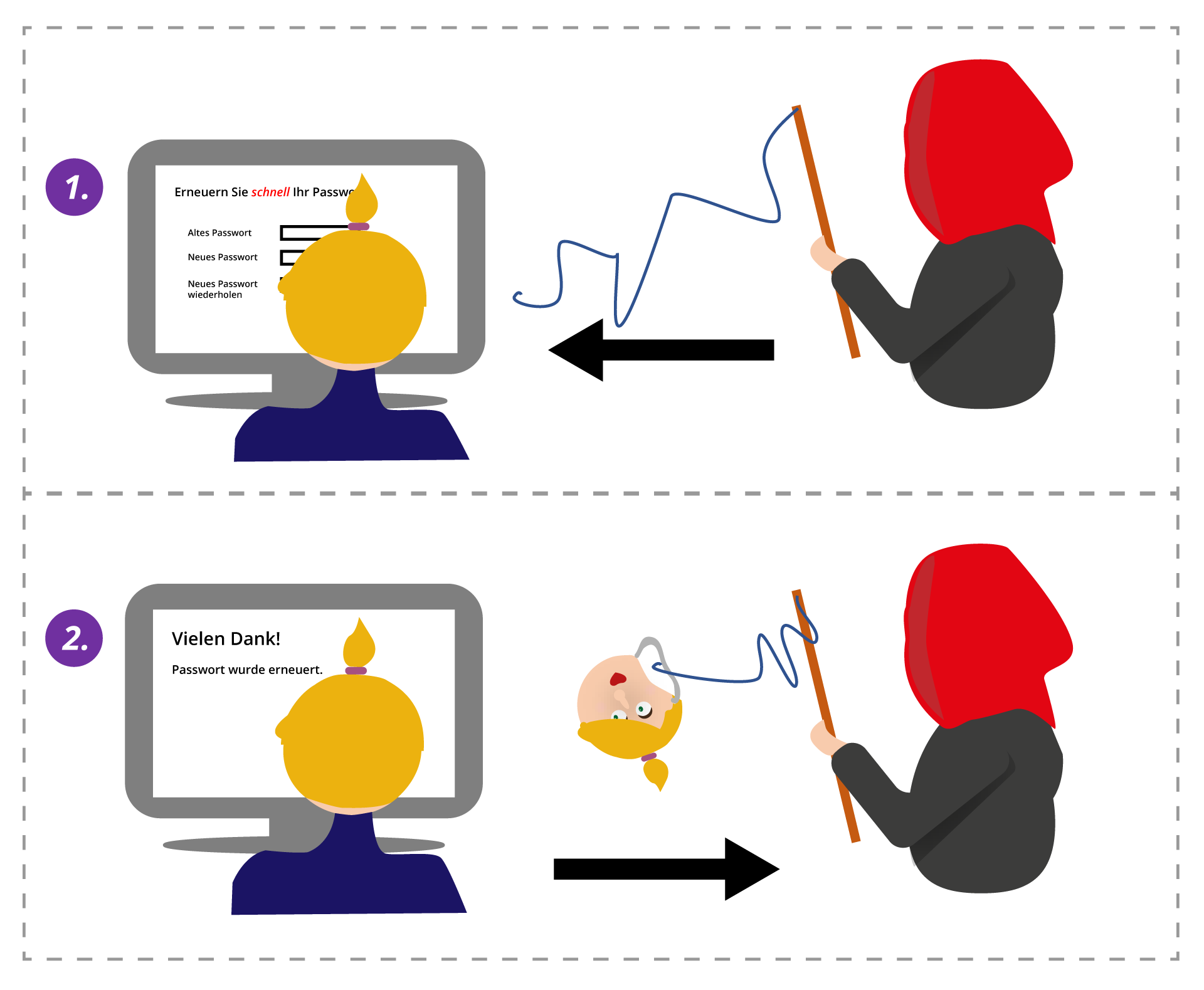

Ein Beispiel für Social Engineering ist ein Angriff, bei dem ein Angreifer vorgibt, ein IT-Administrator zu sein und per E-Mail oder Telefon Kontakt mit einem Mitarbeiter aufnimmt. Der Angreifer behauptet, dass es ein dringendes Sicherheitsproblem gibt und fordert den Mitarbeiter auf, sofort sein Passwort zu ändern oder eine bestimmte Datei herunterzuladen und zu öffnen, um das Problem zu beheben.

In Wirklichkeit handelt es sich jedoch um einen Betrug. Die Datei, die heruntergeladen wird, enthält meist Malware oder ein Keylogger-Programm, mit dem der Angreifer Zugang zu den Systemen des Unternehmens oder den persönlichen Informationen des Mitarbeiters erhalten kann. Der Angreifer nutzt hier das Vertrauen, das der Mitarbeiter normalerweise einem IT-Administrator entgegenbringt, um ihn zu täuschen und Zugang zu sensiblen Informationen zu erhalten.

Abb. 1: Darstellung des Phishing-Prozess

Vorgehen Phishing

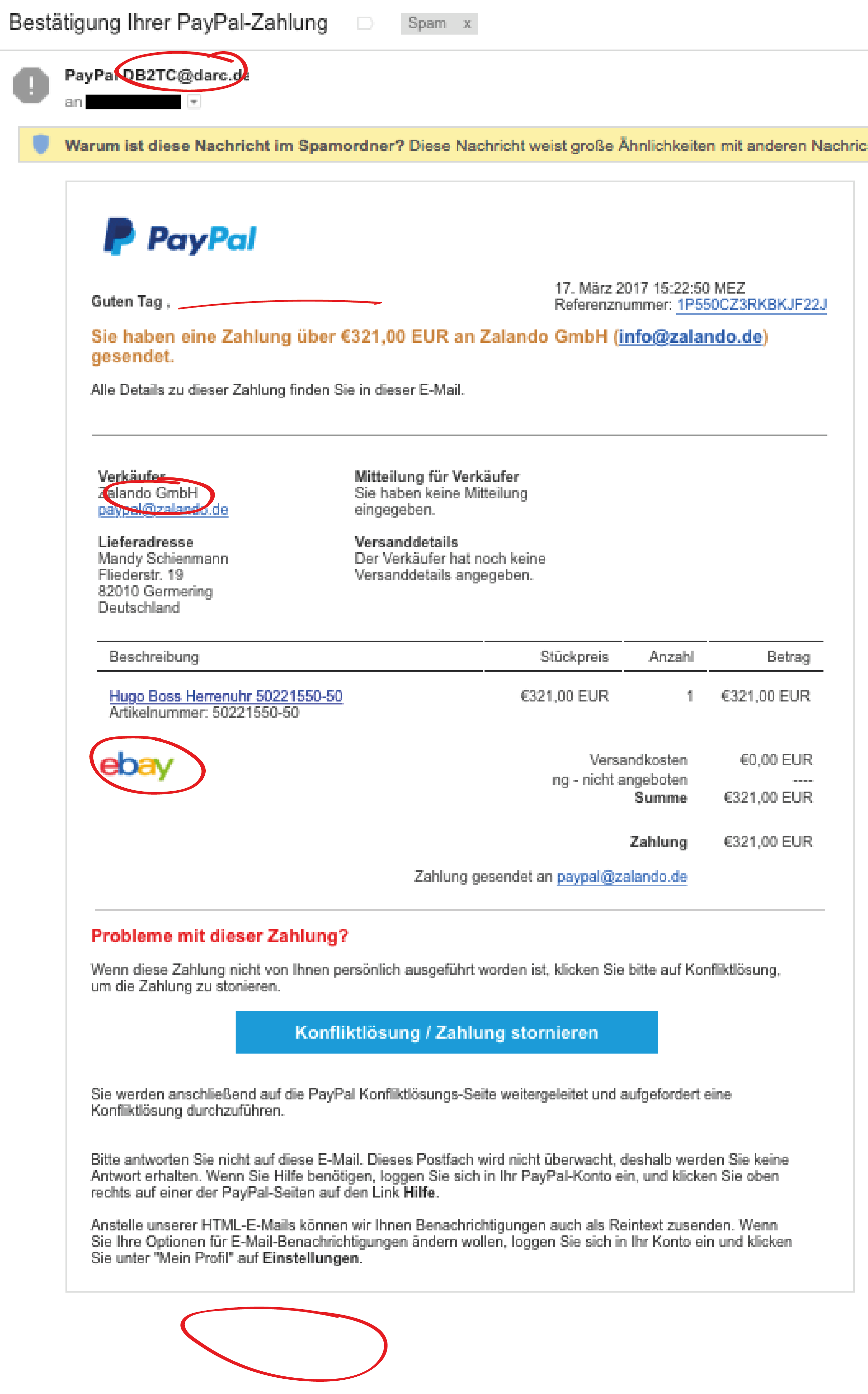

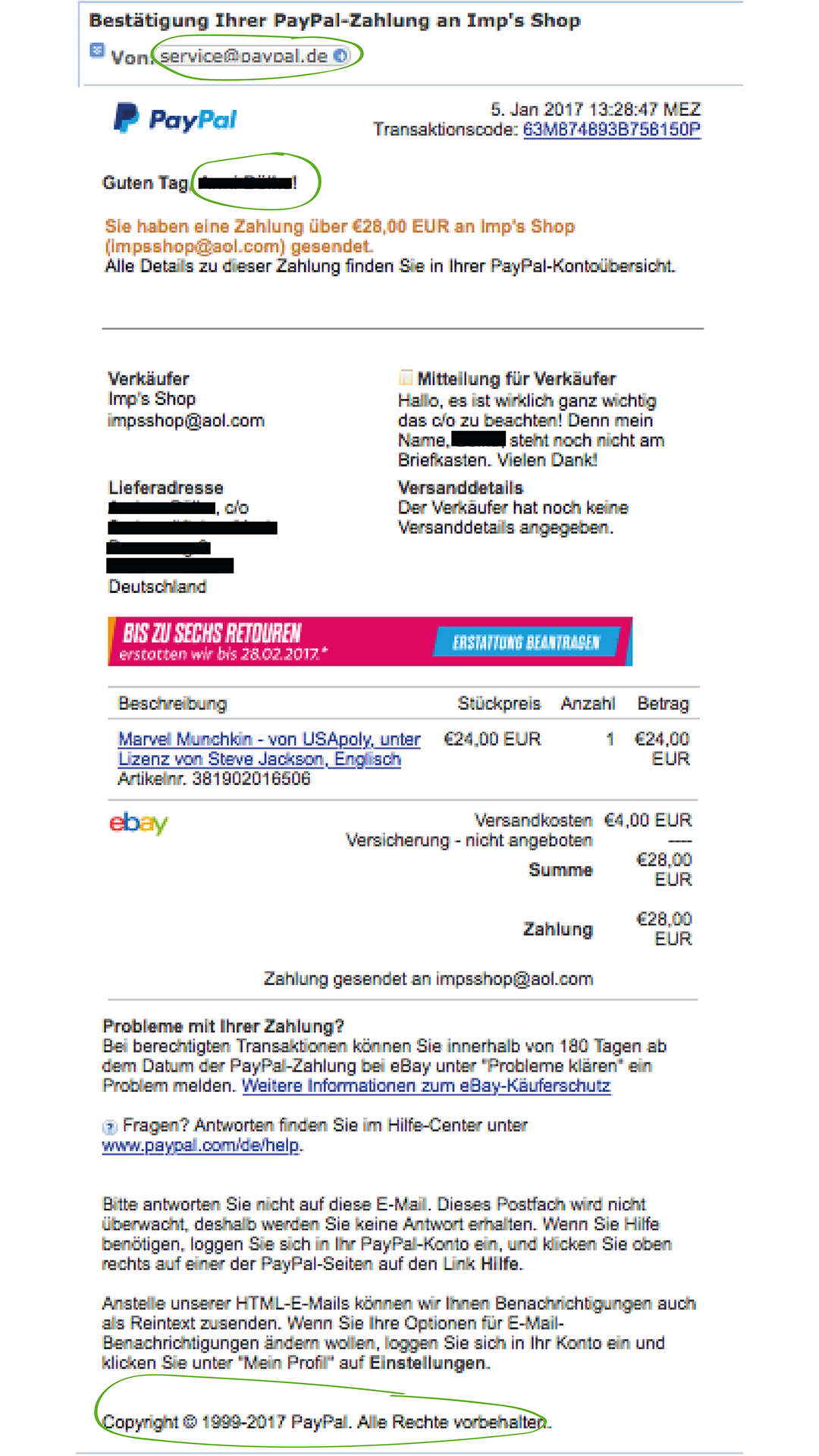

Im Folgenden sehen Sie, wie sich eine Phishing- von einer originalen E-Mail unterscheidet.

Auf der linken Seite sehen Sie ein Beispiel für eine Phishing-E-Mail und auf der rechten Seite ein Beispiel, wie die originale E-Mail aussehen sollte.

Klicken sie auf die jeweiligen roten und grünen Markierungen, um mehr zu erfahren.

Der Absender ist verschleiert und stimmt nicht mit dem angegebenen Absender überein.

Keine direkte Ansprache vorhanden.

Oft nutzen Angreifer generalisierte Ansprachen wie "Sehr geehrter Kunde", da außerhalb von Spear-Phishing die E-Mails an so viele Empfänger wie möglich gesendet werden.

Falscher Verkäufer Name.

Richtig wäre: "Zalando SE GmbH"

Falsches Logo! Obwohl angeblich über Zalando bestellt wurde, wird das Ebay-Logo angezeigt.

Fehlendes Impressum.

Es ist wichtig darauf zu achten, dass wenn ein Impressum vorhanden sein sollte, dieses auch sinn macht und korrekt ist!

Der Absender ist einsehbar und entspricht den genannten Absender.

Eine Direkte Ansprache ist vorhanden.

Impressum ist angegeben und korrekt.

Abb. 2: Phishing-E-Mail

Abb. 2: Phishing-E-Mail Abb. 3: Originale E-Mail

Abb. 3: Originale E-MailDaten und Fakten Phishing

Meist Genutzte Phishing Attacke

- Spear-Phishing-Attacke

- Andere Phishing-Attacken

Im Gegensatz zum allgemeinen Phishing-Angriff, der oft wahllos an eine große Anzahl von Personen gesendet wird, ist Spear Phishing gezielter und persönlicher. Der Angreifer recherchiert oft über das Ziel und nutzt diese Informationen, um eine gefälschte E-Mail oder Nachricht zu erstellen, die authentisch erscheint und das Ziel dazu verleitet, auf einen Link zu klicken oder eine Anlage zu öffnen.

Zum Beispiel kann ein Angreifer durch die Analyse von öffentlich zugänglichen Informationen, wie Social-Media-Profilen oder früheren E-Mails, personalisierte Details über eine bestimmte Person oder Gruppe von Personen sammeln. Diese Informationen werden dann verwendet, um eine gezielte und glaubwürdige E-Mail zu erstellen, die speziell auf die Interessen oder Bedürfnisse des Empfängers zugeschnitten ist.

SSL ist kein Garant mehr!

84% aller untersuchten Phishing-Seiten nutzten 2020 SSL.

Beliebteste Form des E-Mail-Phishings 2021

"Finance Phishing" - in welchem das Corporate Design von großen Banken genutzt wird, um Legitimität zu erwecken und die Opfer dazu aufzufordern eine vermeintliche Verifizierung durchzuführen.

Watch-Party

Session wird geladen ...

Viewer: 0